Siber güvenlik şirketi ESET: Binlerce Android kullanıcısı casus yazılım kurbanı

Siber güvenlik şirketi ESET, daha önce Uygur kökenli Android kullanıcılarını da hedef alan ve GREF adıyla bilinen Çin bağlantılı APT grubunun aktif kampanyalarını ortaya çıkardı. Saldırganlar kullanıcıları sahte Signal ve Telegram uygulamalarıyla kandırıp kötü amaçlı uygulamaları indirmeye teşvik ediyor. Binlerce kullanıcının bu tuzağa düşerek casus uygulamaları cihazlarına indirdiği belirtiliyor.

Binlerce Android kullanıcısı casus yazılım kurbanı

Siber güvenlik şirketi ESET, daha önce Uygur kökenli Android kullanıcılarını da hedef alan ve GREF adıyla bilinen Çin bağlantılı APT grubunun aktif kampanyalarını ortaya çıkardı. Saldırganlar kullanıcıları sahte Signal ve Telegram uygulamalarıyla kandırıp kötü amaçlı uygulamaları indirmeye teşvik ediyor. Binlerce kullanıcının bu tuzağa düşerek casus uygulamaları cihazlarına indirdiği belirtiliyor.

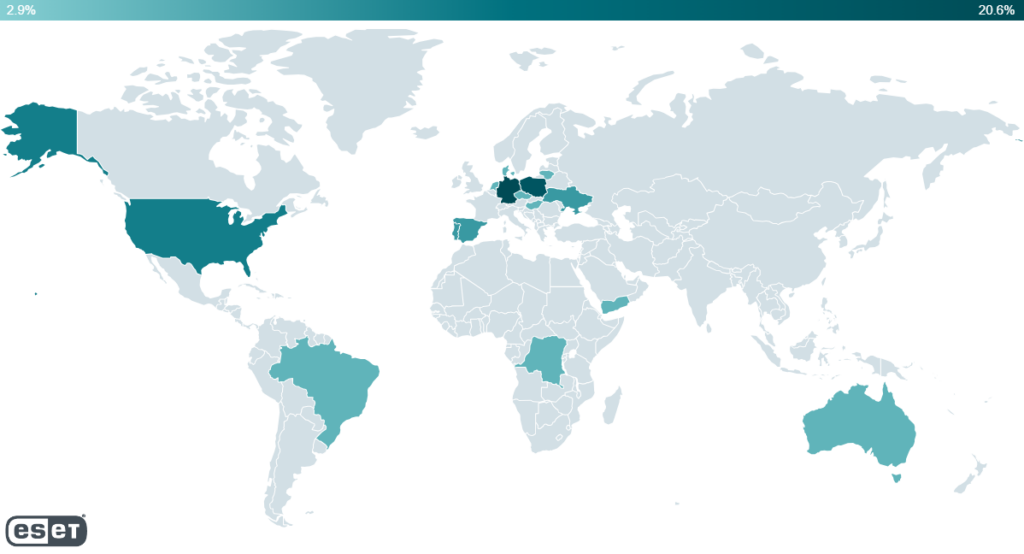

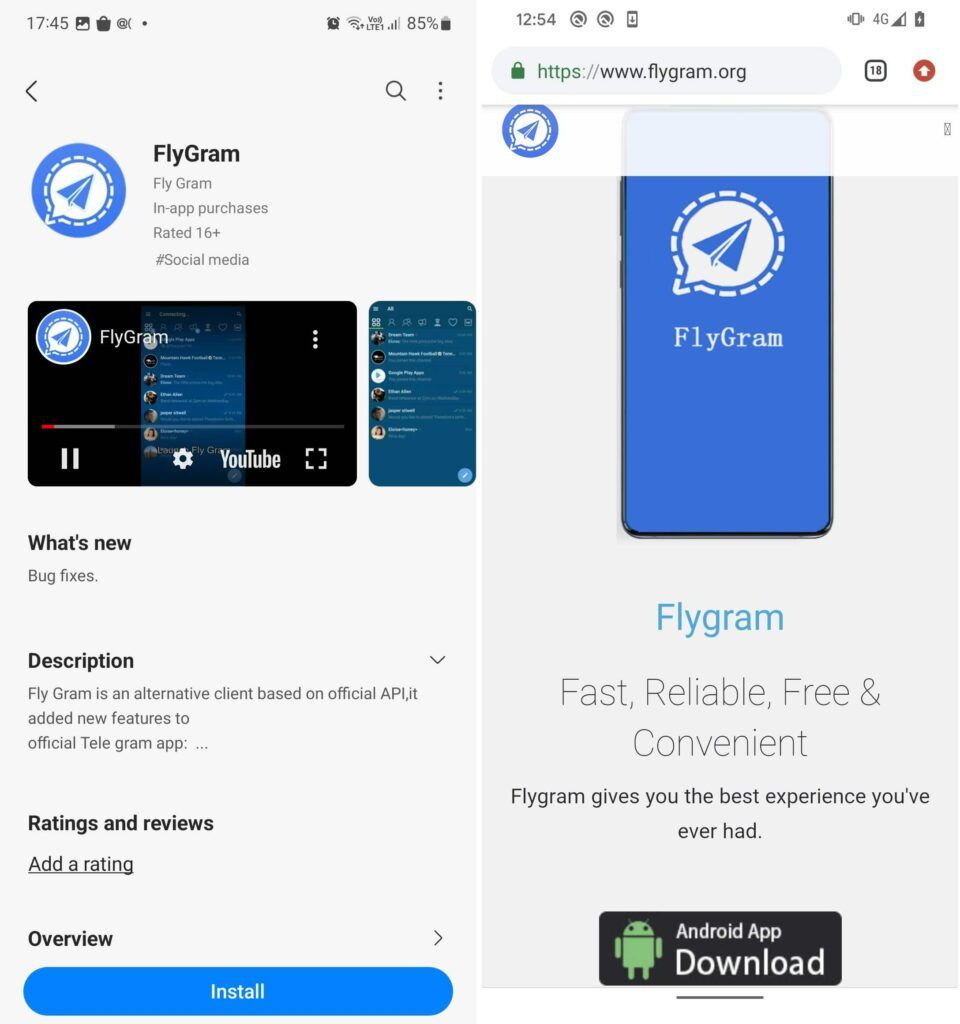

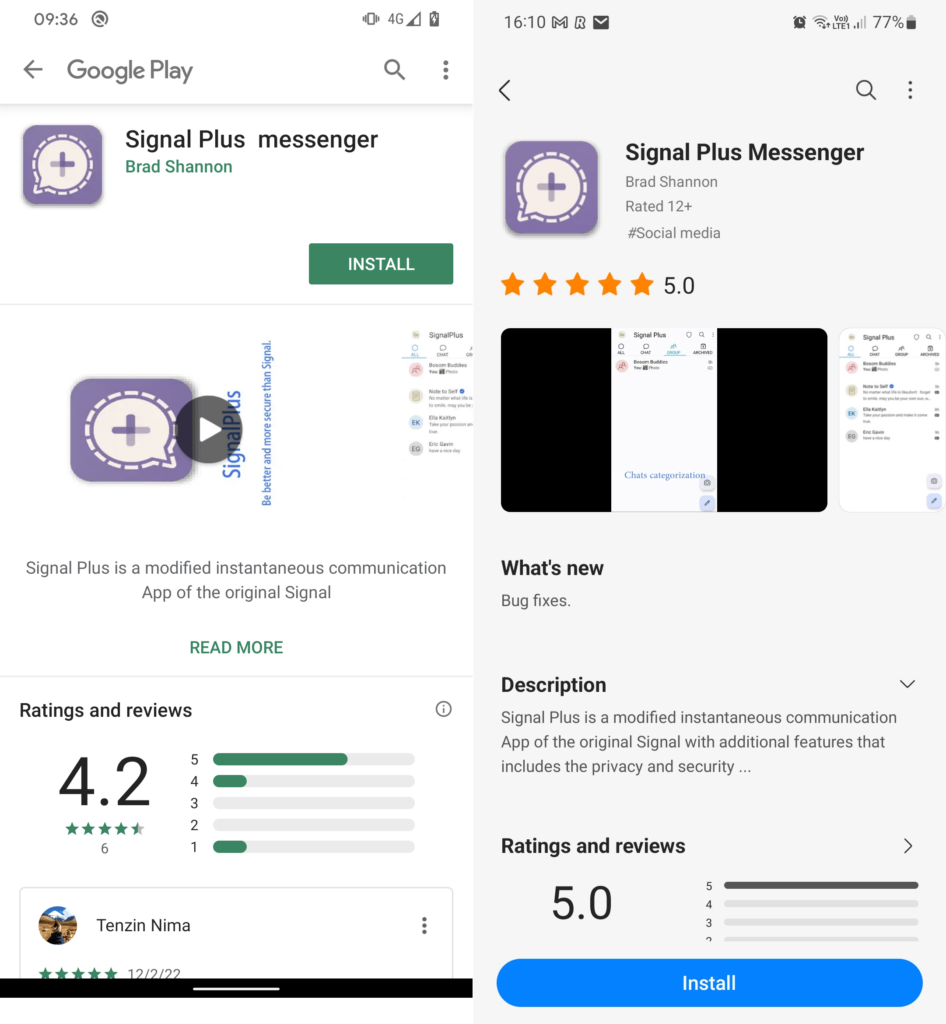

ESET araştırmacıları, sahte Telegram ve Signal araçlarının arkasındaki tehdit aktörlerinin Çin bağlantılı APT grubu GREF ile ilişkilendirildiği, Android kullanıcılarını hedef alan iki aktif kampanya tespit etti. Her bir kötü amaçlı uygulama için sırasıyla Temmuz 2020 ve Temmuz 2022'den bu yana aktif olan kampanyalar, Android BadBazaar casusluk kodunu Google Play mağazası, Samsung Galaxy Store ve meşru şifreli sohbet uygulamaları gibi görünen özel web siteleri aracılığıyla dağıttı. Bu kötü amaçlı uygulamaların FlyGram ve Signal Plus Messenger olduğu ortaya kondu. Tehdit aktörleri, Android için açık kaynaklı Signal ve Telegram uygulamalarını kötü amaçlı kodla yamalayarak sahte Signal ve Telegram uygulamalarındaki işlevleri elde etti. Signal Plus Messenger, bir kurbanın Signal iletişiminin gözetlendiği belgelenmiş ilk vaka ve binlerce kullanıcının farkında olmadan casus uygulamaları indirdiği ortaya çıktı. ESET telemetrisi, çeşitli AB ülkeleri, Amerika Birleşik Devletleri, Ukrayna ve dünya çapındaki diğer yerlerdeki Android cihazlarda tespitler bildirdi. Her iki uygulama da daha sonra Google Play'den kaldırıldı.

Keşfi yapan ESET araştırmacısı Lukáš Štefanko şu açıklamayı yaptı:"BadBazaar ailesinden gelen kötü amaçlı kodun, kurbanlara çalışan bir uygulama deneyimi sağladığı görülüyor. Bu zararlı kod, aslında arka planda casusluk yapan truva atı haline getirilmiş Signal ve Telegram uygulamalarına gizleniyor. BadBazaar'ın ana amacı cihaz bilgilerini, kişi listesini, arama kayıtlarını ve yüklü uygulamaların listesini dışarı sızdırmak ve kurbanın Signal Plus Messenger uygulamasını gizlice saldırganın cihazına bağlayarak Signal mesajları üzerinde casusluk yapmak."

ESET telemetrisi Avustralya, Brezilya, Danimarka, Demokratik Kongo Cumhuriyeti, Almanya, Hong Kong, Macaristan, Litvanya, Hollanda, Polonya, Portekiz, Singapur, İspanya, Ukrayna, Amerika Birleşik Devletleri ve Yemen'den gelen tespitleri rapor ediyor. Ayrıca Google Play mağazasındaki FlyGram'a ait bir bağlantı da bir Uygur Telegram grubunda paylaşıldı. BadBazaar kötü amaçlı yazılım ailesinin uygulamaları daha önce de Uygurlara ve Çin dışındaki diğer Türk etnik azınlıklara karşı kullanılmıştı.